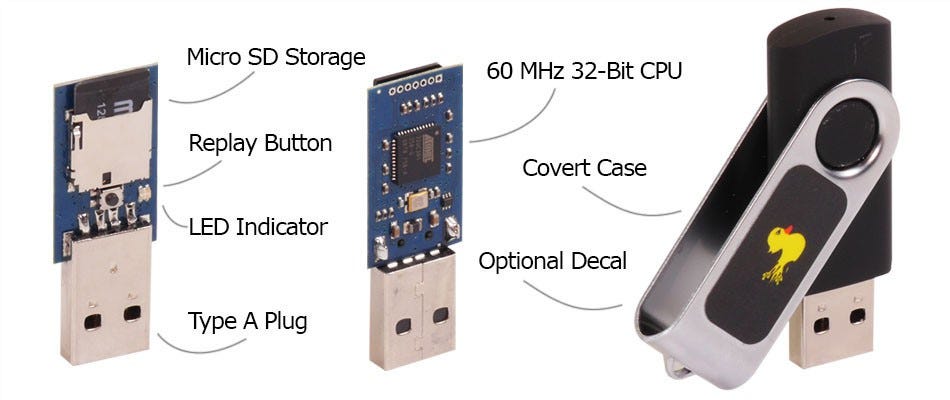

Dieser „spezielle“ USB-Stick ist ein Gerät, das als programmierte Tastatur in Form eines USB-Laufwerks fungiert. Wenn Sie es an einen Computer anschließen, Es beginnt automatisch mit dem Schreiben, um Programme und Tools zu starten, die entweder auf dem Opfercomputer verfügbar oder auf die integrierte Micro-SD des Laufwerks geladen sind, um Informationen zu extrahieren.

Wenn Sie die Hit-TV-Serie Mr. Roboter, Sie werden sich wahrscheinlich daran erinnern, dass Rubber Ducky in der zweiten Staffel ein entscheidender Verbündeter für Angela ist, Ihr helfen, Zugang zu den Passwörtern eines E Corp-Managers zu erhalten.

LAN Schildkröte

Diese Art von Systemadministrator- und Stifttest-Tool bietet heimlichen Fernzugriff, da es verdeckt an einen USB-Anschluss angeschlossen bleibt. Darüber hinaus können Benutzer Informationen aus dem Netzwerk sammeln und einen Man-in-the-Middle-Angriff ausführen.

HackRF Ein

Dieses Tool installiert ein leistungsfähiges SDR-System (Software-Defined Radio). Mit anderen Worten handelt es sich im Wesentlichen um ein Funkkommunikationsgerät, das Software installiert, die anstelle von typischerweise installierter Hardware verwendet werden soll. Auf diese Weise können alle Arten von Funksignalen von 10 MHz bis 6 GHz von einem einzigen Peripheriegerät verarbeitet werden, das über einen USB-Anschluss an den Computer angeschlossen werden kann.

Ubertooth Ein

Dieses Gerät ist ein Open-Source-2.4 GHz code development platform for experimenting with Bluetooth, enabling users to appreciate the different aspects of new wireless technologies.

Proxmark3 Kit

The Proxmark3 is a device developed by Jonathan Westhues that can read almost any RFID (radio frequency identification) label, as well as clone and sniff them. Es kann auch im Standalone-Modus (d. H. ohne PC) durch die Verwendung von Batterien betrieben werden.

Dietriche

Es ist wichtig zu wissen, dass in einigen Ländern der Besitz von Dietrichen eine Straftat ist. Wir empfehlen keine Aktivitäten, die gegen das Gesetz verstoßen könnten. Bitte überprüfen Sie die Vorschriften in Ihrem Land, bevor Sie eines dieser Tools erwerben — das gleiche gilt für die anderen in diesem Artikel aufgeführten Gadgets.

Keyllama USB-Keylogger

Keyllama USB Keylogger ist eines der USB-Flash-Laufwerke, die Sie nicht auf Ihrem Computer haben möchten. Es hat keine Software, die es benötigt, um zu laufen, und es wird sofort aktiviert, nachdem es eingesteckt wurde. Der interessanteste Teil dieses Hardware-Keyloggers ist, dass er auch in drahtlose Tastaturen eingefügt werden kann.

RoadMASSter-3 Forensische Festplatte Erwerb/Duplizierer und Analyse

Der RoadMASSter-3 Mobile Duplicator eignet sich sowohl für Strafverfolgungsbeamte als auch für Datendiebe und ist der beste Koffer, den Sie dabei haben können, wenn Sie eine doppelte Festplatte eines zuvor erhaltenen Geräts erstellen möchten. Es funktioniert auch gut, wenn Sie eine Reservesicherung großer Datenmengen von einem großen Laufwerk auf ein anderes erstellen möchten, sodass große Datenbanken und Netzwerke unterstützt werden können. Das Gerät ist vollständig portabel, verfügt über einen großen Bildschirm und ein Paket verschiedener Programme, mit denen verschiedene Festplatten und SSD-Laufwerke entsperrt werden. Es hat auch Unterstützung für verschiedene Mediendateien, Hashing-Funktionen während der Fahrt, leistungsstarken Prozessor und arbeitet mit FireWire, USB, IDE, SATA, SAS und SCSI.

Mengshen® Spion GSM USB-Maus

Diese interessante Maus hat nichts mit dem Hacken des Computers zu tun, an den sie angeschlossen wurde. Die Maus ist an ein Audiogerät angeschlossen, das über eine normale SIM-Karte und ein daran angeschlossenes Mikrofon alles hören kann, was sie umgibt. Und es kann in keiner Weise erkannt werden, es sei denn, Sie zerlegen die Maus, da das Klopfgerät nicht direkt an den Computer angeschlossen ist. Die Art und Weise, wie dieses nette kleine Gerät seine Magie entfaltet, ist dem USB—Kabel-Abhörgerät sehr ähnlich – Sie wählen die Nummer und das Gerät startet automatisch den Abhörvorgang. Das Schöne ist, dass der Akku auch nach dem Ausschalten des Computers für etwa 2 Stunden weiter funktioniert, abhängig vom Zustand des 4200-mA-Akkus.

Die Drohne Defender

Dieses von BATTELLE entwickelte Gerät kann an jedes Waffensystem angeschlossen werden und dient als Drohnensperrgerät vom Boden aus. Das Schöne an dem Gerät ist, dass es, obwohl es weniger als 5 kg wiegt, verwendet werden kann, um eine Drohne aus großer Entfernung zu deaktivieren, ohne sie zu beschädigen. Die Art und Weise, wie es funktioniert, ist, dass die Antenne mit einem Brute-Forcing-Gerät verbunden ist, das die Funkprogrammierprotokolle der Drohne angreift, was zu einer vollständigen Kontrolle der Drohne führt, die sie sicher landen kann, ohne Schusswaffen oder andere Waffen verwenden zu müssen, um sie dauerhaft auslaufen zu lassen.

iPhone, iPad GPS Spion Audio USB-Kabel (Blitz)

sensorstechforum.com

Auf den ersten Blick sieht dieses Gerät wie ein typischer Lightning-USB-Anschluss für mobile Geräte aus. Es verfügt jedoch über einen sehr gut versteckten SIM-Kartensteckplatz, kombiniert mit einem GPS-Gerät und einem Echtzeit-Tracking über GPRS-System. Die Art und Weise, wie dieses Gerät funktioniert, besteht darin, dass Sie Ihre SIM-Karte in das Kabel einlegen müssen. Da diese SIM-Karte über eine eigene Handynummer verfügt, können Sie sie jedes Mal anrufen, wenn Sie sehen möchten, ob das Gerät damit verbunden ist, und den gesamten Sound abhören. Da Sie jedoch möglicherweise nicht wissen, wann das Opfer sein Mobilgerät verbindet, damit Sie anrufen können, bietet das Kabel auch einen sprachaktivierten Rückruf. Dies funktioniert ziemlich einfach: Wenn Sie den Code „1111“ an die Telefonnummer der an das Kabel angeschlossenen SIM-Karte senden, wird dieser Dienst ausgelöst. Der Dienst erkennt automatisch, ob ein Ton über 45 Dezibel vorhanden ist, und wenn ja, wählt die SIM-Karte automatisch Ihre Telefonnummer, damit Sie zuhören können. Und mehr noch, Sie können auch „DW“ schreiben, um den direkten Standort des Telefons und des über GPS angeschlossenen Kabels zu erhalten.

Hidden Camera Pen-HD 1080P

- 1080P TRUE HD VideoRecorder HD video resolution & 8 mega pixels, meticulously engineered to perfection for crystal clear video recording. Just one clickon and one click off allows you to start/stop recording video right away. Eingebaute wiederaufladbare Polymer Lithium-batterie (220 mAh) bietet klasse führenden aufnahmezeit (bis zu 1 stunde).

- EINFACH ZU BEDIENEN-Professionelle stealth versteckte kamera executive stift. Genieße es, ein Spion zu sein. Keine Software zu laden. Nur Stecker und spielen.Benutzerfreundlich, dass ein Kind es bedienen könnte.Dieser Stift Kamera ist sowohl PC und Mac Kompatibel 2,0 USB (mit enthalten USB kabel). Datumsstempel können als Referenzpunkte zu allen Aufnahmen oder Bildern hinzugefügt werden, sodass die Organisation Ihrer Daten ein Kinderspiel ist. Es ist nicht erforderlich, einen Treiber auf dem PC zu installieren. Bequem, kompakt und Spaß.

- MULTIFUNKTIONSSTIFT – Niemand wird erkennen, dass dieser Stift eine Kamera ist.Diese Spion-Stift-Kamera kann in allen Arten von Aktivitäten verwendet werden, wie Elternschaft, Altenpflege, Haustiermonitor, Reiseaufzeichnungen und beratende Konferenzaufzeichnung. Es kann auch verwendet werden als web cam zu chat mit andere, keine extra mikrofon benötigt

- UNTERSTÜTZUNG-Diese spy kamera stift kann unterstützung 8/16/32 GB (max) SD karte (Micro SD karte Nicht enthalten).Unterstützung lade mit die USB innen die stift oder mit die USB Port Gerät (Nicht nicht USB Kabel).Dies bedeutet, dass Sie nicht daran denken müssen, zusätzliche Teile mitzunehmen.

USB Mörder V3

etective-store.com

USB Killer V3 ist ein unauffälliges Werkzeug mit einem sehr radikalen Zweck. Die neue Version von USB Killer zeichnet sich vor allem durch eine höhere Leistung und Entladungsfrequenz von bis zu 12 pro Sekunde aus. Die konverter ist angetrieben durch 5 V spannung über USB, erzeugung-125 V spannung, die macht die kurzschluss und in ergebnis schäden die PC oder laptop motherboard. FCC- und CE-Zertifikate garantieren Sicherheit für den Benutzer in Kontakt mit dem Gerät.

USB-Netzteil-Kit

Das USB Kill Adaptor Kit ist ein Satz USB-C-microUSB-Adapter, mit denen USB Killer auch an ein Telefon angeschlossen werden kann. Spezieller Chip im USB-Killer macht auch die Hersteller gesicherten Telefone, wie iPhone 5, 6 oder 7, verlieren ihren Widerstand gegen USB Killer.

ICOM IC-R6 breitband empfänger

etective-store.com

IC-R6 ist ein weiteres Gerät aus der Funkübertragungsempfangsgeräteserie, das von der Firma ICOM hergestellt wird, die sich hauptsächlich mit dem Bau hochwertiger elektronischer Geräte befasst.

ICOM IC-R6 ist hauptsächlich für den mobilen Betrieb bestimmt. Aufgrund seiner geringen Größe ist es handlich und einfach unter allen Bedingungen zu bedienen. Es ermöglicht das Abfangen von AM-, FM- und WFM-Übertragungen. Es kann 100 Kanäle in einer Sekunde scannen. Es erlaubt auch, 1300 Speicherzellen zu speichern.

ICOM IC-R6 ist ein perfektes Werkzeug für alle, die Radioübertragungen schnell und einfach abhören möchten. Es ist unverzichtbar für jeden Radio-Enthusiasten.

RFBug-01 Fehler in CD-Hülle getarnt

Der RFBug-01 ist ein empfindliches, hochpräzises Abhörgerät, das gut in einer CD-Hülle versteckt ist.

Es fängt den Ton in einem Bereich von 10-12 Metern hervorragend ein und seine Funktionen ermöglichen eine sehr gute Audioüberwachung. Der Bug unterstützt eine Vielzahl von Lautstärken, was bedeutet, dass sowohl Flüstern als auch laute Gespräche für den Benutzer gut hörbar sind. Dank des dualen FM- und WFM-Modulationssystems ist der Empfang klar und geräuscharm.

Das Gerät verwendet das Frequenzband 430–440MHz, das bei herkömmlichen Funkempfängern nicht erkannt wird, wodurch die Möglichkeit des Abfangens durch Dritte ausgeschlossen wird.

Der RFBug-01 eignet sich zur Babyüberwachung, zur Überprüfung des Verhaltens eines Teenagers, wenn er allein zu Hause gelassen wird, oder zur Überprüfung, wer während Ihrer Abwesenheit in Ihr Büro geht.

Tasche Schlüsselbund Audio Recorder

Fast jeder hat einen Schlüsselbund in der Tasche oder Handtasche. Sie sehen alle ziemlich ähnlich aus und haben normalerweise eine Fernbedienung, um ein Auto zu entsperren. Da Sie Ihre Schlüssel sowieso bei sich tragen, ist dieses Produkt eine großartige Wahl, wenn Sie ein Gespräch leise aufzeichnen müssen, ohne dass es jemand anderes weiß.

Der Pocket Keychain Audio Recorder kann auf einen Tisch in der Nähe gestellt werden, aber er glänzt wirklich, wenn Sie ihn in der Tasche haben. Das Mikrofon in diesem Rekorder ist so empfindlich, dass Sie Ihre Gespräche aufzeichnen können, während sich der Schlüsselbund in Ihrer Tasche oder Handtasche befindet. Sie müssen nur eine der Tasten am Schlüsselanhänger drücken, um mit der Aufnahme zu beginnen.

Spion Uhr Verdeckte Kamera

Eine versteckte Kamera in einer Uhr zu haben, ist wahrscheinlich der einfachste Weg, eine Kamera zu tragen. Es ist ganz natürlich, dass Sie Ihre Uhr berühren, sodass niemand weiß, dass Sie tatsächlich die Aufnahmetaste drücken. Und da Ihr Arm auf dem Tisch ruht, zeigt er natürlich in die Richtung, in die Sie schauen.

Diese versteckte Kamera-Uhr macht alles, was eine versteckte Kamera tun soll. In der Zahl ‚6‘ ist eine winzige Lochkamera versteckt. Sie zeichnen die Person und ihre Stimme bis zu 2 Stunden in HD-Qualität auf. Das Beste ist, dass es unglaublich einfach zu bedienen ist – Sie müssen nur die Knöpfe an der Seite drücken, um aufzunehmen. Jeder kann lernen, es in weniger als 5 Minuten zu benutzen.

Unsere Uhr hat ein Metallgehäuse und ein Nylonband, die bis zu 100 Fuß unter der Oberfläche wasserdicht sind. Schrauben Sie den mittleren Knopf ab, und es gibt einen Anschluss, an den Sie Ihre Uhr an einen Computer anschließen können. Wenn Sie dies tun, wird Ihre Uhr aufgeladen und Sie können Ihre Aufnahmen auf dem Bildschirm abspielen. Videos können Datum / Uhrzeit für Ihre Unterlagen gestempelt werden.

720P Bilderrahmen versteckte Kamera mit IR

Der neue 720P-Fotorahmen sieht gut aus und verfügt über eine versteckte Kamera und einen eingebauten Rekorder. Es kann sich überall natürlich einfügen. Es hat einen eingebauten Ständer, so dass es auf einem Schreibtisch, Bücherregal sitzen kann, oder es kann an der Wand hängen. Es hat eine schöne 720P High Definition Auflösung und hält bis zu einer 32GB SD Karte. Es hat eine lange Akkulaufzeit, die mit einer einzigen Ladung bis zu 30 Stunden aufnehmen kann, und eine unglaubliche Standby-Zeit von 2 Jahren. Der Rahmen hält ein 5 x 7 Foto, das mit jedem 5 x 7 Bild geändert werden kann. Die Bedienelemente sind sehr gut unter dem eigentlichen Foto versteckt. Es hat sogar Nachtsicht, die bis zu 10 Fuß in völliger Dunkelheit sehen wird.

Wi-Fi Digitaluhr Versteckte Kamera – Oval

Diese stilvolle und kompakte Uhr verkleidet geschickt einen digitalen 1080P-Videorecorder. Diese voll funktionsfähige Uhr verfügt über eine integrierte drahtlose Internetverbindung, mit der Sie aus der Ferne eine Verbindung zu Ihrem Gerät herstellen können, um in das Wohnzimmer, die Küche, die Garage oder das Büro zu schauen. Wenn Sie das Gerät mit dem mitgelieferten Netzteil an eine Steckdose anschließen, kann es unbegrenzt aufzeichnen. Durch Entfernen des Netzteils wird der Akku 3-4 Stunden lang leer, sodass Sie flexibel entscheiden können, wo Sie diese moderne Uhr platzieren möchten. Sie können Ihre gesamte Zeit & mit Datumsstempel versehenes Video auf einer SD-Karte speichern. Mit der benutzerfreundlichen Pro iCam-App für Android oder iPhone können Sie jederzeit Live-Stream-Material sehen.

LM-8 Versteckte Kamera & Fehlerdetektor

Haben Sie unsere riesige Spionagekamera-Sammlung gesehen? Wir haben über 50 davon, und der Durchschnittsmensch merkt nicht einmal, dass diese Produkte überhaupt der Öffentlichkeit zugänglich sind.

Darüber hinaus fühlt es sich an, als gäbe es jeden zweiten Tag eine Nachrichtengeschichte, in der beschrieben wird, wie ein Krimineller eine versteckte Kamera auf illegale Weise benutzt hat. Oft handelt es sich um Hotelzimmer, in denen Reisende normalerweise übernachten.

Wenn Sie sich jemals Sorgen gemacht haben, dass eine versteckte Kamera Sie beobachtet, kann der LM-8 ihn finden. Es spielt keine Rolle, ob diese Kamera verkabelt, drahtlos oder batteriebetrieben ist — die LM-8 findet, wo immer sich die Kamera befindet.

Pro Stimme Recorder Netzteil

Nichts kann ärgerlicher sein, als mitten in einem wichtigen Gespräch zu sein und Ihr Audiorecorder hat keinen Strom mehr. Du weißt, wovon wir reden. Der eine Anruf oder das Gespräch, das für Ihr Unternehmen entscheidend ist. Dieser Anruf, den Sie nie wieder erstellen können und der für immer verloren ist, nur weil Ihnen der Saft auf Ihrem Diktiergerät ausgegangen ist. Vielleicht haben Sie vergessen, die Batterien zu wechseln, oder der Anruf dauerte einfach länger, als Sie genug Strom hatten. In jedem Fall ist es sehr ärgerlich und wir würden das niemandem wünschen.

Mossad verschwindender Tintenstift

Dies ist ein erstaunlicher Durchbruch in der verdeckten Schreibtechnologie. Dies ist nicht wie normale verschwindende Tinte; Dies ist thermisch aktiviert. Was auch immer Sie schreiben, kann beliebig oft zwischen sichtbaren und nicht sichtbaren Formaten hin und her gewechselt werden. Es wurde entwickelt, um nur auf weißem Papier zu arbeiten.

Schreiben Sie einfach Ihre vertrauliche Notiz auf ein weißes Blatt Papier und lassen Sie die Wörter dann mit einem Fön verschwinden. Wenn Sie dann lesen möchten, was geschrieben wurde, legen Sie das Papier in den Gefrierschrank und es wird wieder angezeigt. Ein weiterer Trick, um die Erkennung zu verringern, ist das Schreiben an einer Stelle, die Sie normalerweise nicht schreiben würden, z. B. auf der Rückseite oder an den Seiten des Papiers. Diese Tinte wurde entwickelt, um nur auf weißem Papier zu arbeiten.

Grübchen Lock Bump Gun

Grübchenschloss Bump Gun (aka. Grübchen Pin Bump Key Gun Set) enthält 10 universal klingen für die messungen der meisten grundlegende grübchen pin zylinder mit einer linie von pins auf der rechten oder auf der linken seite.

Die optimale Kraft der Stöße und der optimale Abstand der Klingenbewegung können eingestellt werden.

Die erfolgreiche Bump-Key-Technik hängt von vielen Faktoren ab. Daher ist es notwendig, die Art der Schläge gut gemessen und differenziert durchzuführen.

Die sogenannte Bump Key Technologie ermöglicht jedem das Öffnen von handelsüblichen Schließzylindern in Türschlössern. Das Schloss wird dabei nicht beschädigt.

Stoßschlüssel können für alle gängigen Standardzylinder hergestellt werden. Sie passen dann auf den jeweiligen Zylindertyp eines Herstellers. Alle Türen, die mit diesem Typ ausgestattet sind, können leicht mit einigen leichten Schlägen geöffnet werden.

Uzi Parabolisches Hörkit

Mit dem preisgünstigen Uzi Observation Kit war das Abhören noch nie einfacher. Das Kit wird komplett mit allem geliefert, was benötigt wird, einschließlich eines Parabolmikrofons mit Windschutzscheibe, eines monokularen Suchers, eines Headsets und sogar eines integrierten digitalen Soundrekorders zur Wiedergabe dessen, was Sie gerade gehört haben. Zeigen Sie einfach in die gewünschte Richtung und der Ton ist in erstaunlicher Entfernung von dreihundert Fuß zu hören.

BEISPIEL Red Team Toolkit # 1

- Dietriche (Tasche) — Häufig verwendete Plektren

- Werkzeug unter der Tür

- Luftkonserven, Handwärmer

- Schiebemesser / Shrum-Werkzeug

- Sturzbügel-Werkzeug

- Grübchenschloss-Pistole

- Röhrenförmige Dietriche

- Feuer- / Notfall-Aufzugsschlüssel-Set

- USB Keylogger und Hak5 Rubber Ducky

- Hak5 LAN Schildkröte

- Ananas Nano

- LAN Tap

- Wafer und Abgewehrt Pick Set

- Laptop oder Mobile Gerät

- Externe HD

- Gefälschte Brief von Genehmigung/Echt Brief von Genehmigung

- Requisiten für

- RFID-Dieb / Kloner (etwas, das leicht zu verstecken ist — ich benutze oft eine Zwischenablage wie die oben gezeigte)

- Kamera (oder benutze einfach dein Smartphone)

BEISPIEL Red Team Toolkit # 2

- Dietriche (Tasche) — Häufig

- Dietriche (Rucksack) — Erweitertes Set

- Werkzeug unter der Tür

- messer/Shrum werkzeug

- Crash bar tool

- Snap gun mit austauschbaren nadeln

- Grübchen lock gun

- Tubular lock picks

- Hand wärmer/Konserven Luft

- Leder handschuhe/Gute schuhe

- Feuer/Notfall Aufzug Schlüssel set

- USB Keylogger und Hak5 Gummi Ducky

- Hak5 LAN Schildkröte

- LAN Tap

- Waffeln und Abgewehrt Pick Set

- Laptop wenn benötigt

- Externe HD

- Böswillige tropfen x4 (USB etc)

- Rogue Access Point (PwnPlug, Pi, was auch immer ihre geschmack von wahl)

- Hak5 Ananas

- 15dbi Drahtlose antenne (für außerhalb, nicht etwas, das sie wollen sachen in ihre tasche innen)

- Nexus 7 mit Nethunter, TP-Link adapter etc.

- Requisiten für Verkleidungen, wenn Social-Engineering verwendet wird

- Gefälschter Autorisierungsbrief (als Plan B und zum Testen der Reaktion auf Vorfälle) / Vergiss den echten Brief nicht!

- RFID Dieb / Kloner

- Kamera (oder benutzen Sie einfach Ihr Smartphone)

- Schlangenkamera (ein Bonus für den Blick über abgehängte Decken oder Böden)

- Multi-Tool

- …

VERSCHIEDENE Überlegungen

- Verschiedene USB-Kabel (A, B, Mini, Micro, OTG usw.)

- SD-Karten, microSD-Karten

- Smartphone (wenn mit einem team)

- Betrachten Körper Kamera (GoPro/ACE Kameras)

- Extra power packs/batterien

- Kleine taschenlampe (niedrigen lumen)

- RTFM: Rot Team Feld Manuelle

- …