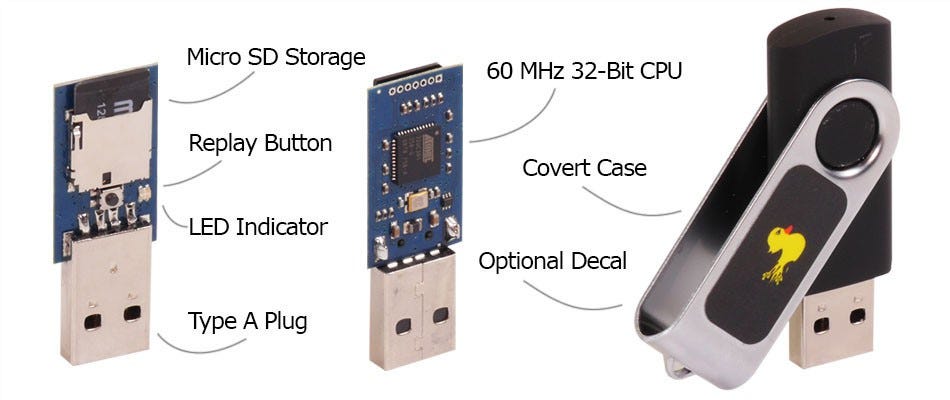

Questo “speciale” pen drive è un dispositivo che funziona come un programma di tastiera a forma di un disco USB. Quando lo si collega a un computer, inizia a scrivere automaticamente per avviare programmi e strumenti che possono essere disponibili sul computer vittima o caricati sul bordo Micro SD del disco, al fine di estrarre informazioni.

Se si guarda la serie TV di successo Mr. Robot, probabilmente ricorderai che nella seconda stagione Rubber Ducky è un alleato cruciale per Angela, aiutandola ad accedere alle password di un dirigente di E Corp.

LAN Tartaruga

Questo tipo di sistemi di admin e pen-test tool fornisce furtivo di accesso remoto, come si rimane collegata a una porta USB di nascosto. Oltre a questo, consente agli utenti di raccogliere informazioni dalla rete e ha la capacità di eseguire un attacco man-in-the-middle.

HackRF Uno

Questo strumento consente di installare una potente SDR (Software Defined Radio) di sistema. In altre parole è essenzialmente un dispositivo di comunicazione radio che installa il software da utilizzare al posto dell’hardware tipicamente installato. In questo modo, è in grado di elaborare tutti i tipi di segnali radio che vanno da 10 MHz a 6 GHz da una singola periferica, che può essere collegata al computer tramite una porta USB.

Ubertooth Uno

Questo dispositivo è un open-source 2.4 GHz code development platform for experimenting with Bluetooth, enabling users to appreciate the different aspects of new wireless technologies.

Proxmark3 Kit

The Proxmark3 is a device developed by Jonathan Westhues that can read almost any RFID (radio frequency identification) label, as well as clone and sniff them. Può anche essere azionato nel modo autonomo (cioè senza un PC) con l’uso delle batterie.

Grimaldelli

e ‘ importante essere consapevoli del fatto che in alcuni paesi, il possesso di grimaldelli è un atto criminale. Non raccomandiamo alcuna attività che potrebbe essere contro la legge. Si prega di verificare le normative del proprio paese prima di acquistare uno di questi strumenti — lo stesso vale per gli altri gadget elencati in questo articolo.

Keyllama Keylogger USB

Essere classificato come uno dei più inosservabile software là fuori, Keyllama USB Keylogger è uno dei drive flash USB non si desidera sul vostro computer. Non ha alcun software che richiede per l’esecuzione, e viene attivato immediatamente dopo che è stato collegato. La parte più interessante di questo keylogger hardware è che può anche essere inserito nelle tastiere wireless.

RoadMASSter-3 Forense disco Rigido per l’Acquisizione di Duplicazione e di Analisi

Adatto sia per gli investigatori delle forze dell’ordine che per i ladri di dati, RoadMASSter-3 mobile duplicator è la migliore valigia di merci che puoi avere con te quando vuoi creare un disco rigido duplicato di un dispositivo che hai precedentemente ottenuto. Funziona bene anche se si vuole fare un backup di riserva di dati di grandi dimensioni da un grande disco ad un altro, rendendo possibile il supporto di grandi database e reti. Il dispositivo è completamente portatile, ha un grande schermo e un pacchetto di diversi programmi che vengono utilizzati per sbloccare vari dischi rigidi e unità SSD. Ha anche il supporto per vari file multimediali, funzionalità di hashing mentre si è in movimento, potente processore e funziona con FireWire, USB, IDE, SATA, SAS più SCSI.

Mengshen® Spy GSM Mouse USB

Questo mouse interessante non ha nulla a che fare con l’hacking del computer a cui è stato collegato. Il mouse è collegato a un dispositivo di bug audio che può ascoltare tutto ciò che lo circonda tramite una normale scheda SIM e un microfono collegato ad esso. E non può essere rilevato in alcun modo, tranne se si disassembla il mouse perché il dispositivo di maschiatura non è collegato direttamente al computer. Il modo in cui questo piccolo dispositivo pulito fa la sua magia è molto simile al dispositivo di ascolto del cavo USB: si compone il numero e il dispositivo avvia automaticamente la procedura di intercettazione. Ciò che è bello è che la batteria continua a funzionare anche dopo che il computer è spento per circa 2 ore, a seconda dello stato della batteria 4200mA.

Il Drone Defender

Creato da BATTELLE, questo dispositivo può essere collegato a qualsiasi sistema d’arma, fungendo da dispositivo di disattivazione del drone da terra. Ciò che è bello del dispositivo è che wile pesa meno di 5 kg, può essere utilizzato per disabilitare un drone da una lunga distanza senza nemmeno danneggiarlo. Il modo in cui funziona è che l’antenna è collegata a un dispositivo di forzatura bruta che attacca i protocolli di programmazione radio del drone, con conseguente controllo totale del drone, che può atterrare in sicurezza, senza dover usare armi da fuoco o altre armi per eliminarlo definitivamente.

iPhone, iPad, GPS Spia Audio Cavo USB (Fulmine)

A prima vista, questo dispositivo si presenta come la tipica porta USB Lightning per i dispositivi mobili. Tuttavia, è dotato di uno slot per SIM-card molto ben nascosto, combinato con un dispositivo GPS e un monitoraggio in tempo reale tramite sistema GPRS. Il modo in cui questo dispositivo funziona è necessario inserire la scheda SIM all’interno del cavo. Dal momento che questa scheda SIM ha, è proprio numero di cellulare, è possibile chiamare ogni volta che si desidera vedere se il dispositivo è collegato con esso e ascoltare-in su tutto il suono. Tuttavia, dal momento che non si può sapere quando la vittima collega il suo/il suo dispositivo mobile in modo che è possibile chiamare, il cavo offre anche un Callback ad attivazione vocale. Funziona in modo abbastanza semplice: quando invii il codice “1111” al numero di telefono della scheda SIM collegata al cavo, attiverà questo servizio. Il servizio rileva automaticamente se c’è suono oltre 45 decibel e se c’è, la SIM-card compone automaticamente il tuo numero di telefono, in modo che tu possa ascoltare. E più ad esso di quello, si può anche testo ” DW ” per ricevere posizione diretta del telefono e il cavo collegato ad esso tramite GPS.

Hidden Camera Pen-HD 1080P

- 1080P TRUE HD VideoRecorder HD video resolution & 8 mega pixels, meticulously engineered to perfection for crystal clear video recording. Just one clickon and one click off allows you to start/stop recording video right away. La batteria al litio polimerica ricaricabile integrata (220mAh) offre un tempo di registrazione leader di classe(fino a 1 ora).

- FACILE DA USARE-Professionale stealth macchina fotografica nascosta penna esecutivo. Divertiti ad essere una spia. Nessun software da caricare. Basta collegare e giocare.Facile da usare che un bambino potrebbe farlo funzionare.Questa fotocamera penna è sia PC e Mac compatibile 2.0 USB (con cavo USB incluso). Datari possono essere aggiunti come punti di riferimento su qualsiasi registrazione o immagini, in modo da organizzare i dati è brezza. Non è necessario installare un driver nel PC. Comodo, compatto e divertente.

- PENNA MULTIFUNZIONALE-Nessuno riconoscerà questa penna è una fotocamera.Questa fotocamera spy pen può essere utilizzata in tutti i tipi di attività, come genitori, assistenza agli anziani, monitor per animali domestici,record di viaggio e record di conferenze consultive. Può anche essere utilizzato come una web cam per chattare con gli altri, nessun microfono aggiuntivo necessario

- SUPPORTO-Questa penna fotocamera spia in grado di supportare 8/16/32 GB (max)SD card( Micro SD card non inclusa).Supporto di ricarica con il USB all’interno della penna o con la porta USB del dispositivo (Non non cavo USB).Ciò significa che non devi ricordarti di portare in giro parti extra.

USB Killer V3

USB Killer V3 è un discreto strumento con un radicale scopo. La nuova versione di USB Killer prima di tutto offre una maggiore potenza e frequenza di scariche fino a 12 al secondo. Il convertitore è alimentato da 5 V di tensione tramite USB, generando-125 V di tensione che rende il corto circuito e in risultato danneggia il PC o scheda madre del computer portatile. I certificati FCC e CE garantiscono la sicurezza per l’utente a contatto con il dispositivo.

USB Uccidere Kit Adattatore

USB Uccidere Adattatore Kit è un insieme di USB-C, MicroUSB adattatori che consentono USB Killer per essere collegato anche ad un telefono cellulare. Il chip speciale situato nel Killer USB rende anche i telefoni protetti dal produttore, come iPhone 5, 6 o 7, perdono la loro resistenza al Killer USB.

ICOM IC-R6 a banda larga ricevitore

IC-R6 è un altro dispositivo di trasmissione radio dispositivi di ricezione serie, prodotta dalla ICOM azienda che si occupa per lo più con la costruzione di alta classe e di dispositivi elettronici.

ICOM IC-R6 è dedicato principalmente al funzionamento mobile. A causa delle sue dimensioni ridotte è maneggevole e facile da usare in ogni condizione. Permette di intercettare le trasmissioni AM, FM e WFM. È in grado di scansionare 100 canali in un secondo. Permette anche di salvare 1300 celle di memoria.

ICOM IC-R6 è uno strumento perfetto per tutti coloro che vogliono ascoltare le trasmissioni radio in modo semplice e veloce. È indispensabile per ogni radio-appassionato.

RFBug-01 bug mimetizzato nella custodia del CD

RFBug-01 è un dispositivo di ascolto sensibile e di alta precisione ben nascosto all’interno di una custodia per CD.

Cattura il suono superbamente all’interno di una gamma di 10-12 metri e le sue caratteristiche consentono una sorveglianza audio di ottima qualità. Il bug supporta una vasta gamma di volume del suono, il che significa che sia i sussurri che le conversazioni rumorose avranno una buona udibilità per l’utente. Grazie al doppio sistema di modulazione FM e WFM, la ricezione è chiara e con rumore minimo.

Il dispositivo utilizza la banda di frequenza 430–440MHz, che non viene rilevata sui ricevitori radio convenzionali, eliminando la possibilità di intercettazione da parte di terzi.

RFBug-01 è adatto per il monitoraggio del bambino, il controllo del comportamento di un adolescente quando viene lasciato a casa da solo o il controllo di chi entra nel tuo ufficio mentre sei lontano.

Tasca Portachiavi Registratore Audio

Quasi tutti hanno un portachiavi in tasca o in borsa. Sembrano tutti piuttosto simili e di solito hanno un telecomando per sbloccare un’auto. Perché si portano le chiavi in giro con voi in ogni modo, questo prodotto è una grande scelta se avete bisogno di registrare tranquillamente una conversazione senza che chiunque altro sapere.

Il pocket keychain audio recorder può essere messo su un tavolo vicino, ma brilla davvero quando lo tieni in tasca. Il microfono all’interno di questo registratore è sensibile che sarete in grado di registrare le conversazioni mentre il portachiavi è in tasca o in borsa. Avrai solo bisogno di premere uno dei pulsanti sul portachiavi per iniziare la registrazione.

Orologio Spia Telecamera di sorveglianza

Avere una telecamera nascosta in un orologio è probabilmente il modo più semplice per indossare una macchina fotografica. È naturale per te toccare l’orologio, quindi nessuno sa che stai effettivamente premendo il pulsante di registrazione. E poiché il tuo braccio è appoggiato sul tavolo, è naturalmente rivolto verso la direzione che stai affrontando.

Questo orologio telecamera nascosta fa tutto ciò che si desidera una telecamera nascosta per fare. C’è una piccola telecamera a foro stenopeico nascosta all’interno del numero ‘6’. Potrai registrare la persona e la sua voce in qualità HD per un massimo di 2 ore. Meglio di tutti, è incredibilmente facile da usare — è sufficiente premere le manopole sul lato per registrare. Chiunque può imparare ad usarlo in meno di 5 minuti.

Il nostro orologio ha un involucro in metallo e una fascia in nylon, che sono resistenti all’acqua fino a 100 piedi sotto la superficie. Svitare la manopola centrale e c’è una porta per collegare l’orologio a un computer. Quando lo fai, il tuo orologio si ricarica e puoi riprodurre le tue registrazioni sullo schermo. I video possono essere data / ora timbrata per i record.

720P Cornice Telecamera Nascosta con IR

Il nuovo 720 P photo frame sembra grande e ha una telecamera nascosta e registratore integrato. Può fondersi naturalmente ovunque. Ha un costruito in stand in modo che possa sedersi sulla cima di una scrivania, libreria, o può appendere al muro. Ha una bella risoluzione ad alta definizione 720P e può contenere fino a una scheda SD da 32 GB. Ha una lunga durata della batteria che può registrare fino a 30 ore con una singola carica e ha un incredibile 2 anni di tempo di standby. La cornice contiene una fotografia 5 x 7 che può essere modificata con qualsiasi immagine 5 x 7. I controlli sono molto ben nascosti sotto la foto reale. Ha anche la visione notturna che vedrà fino a 10 piedi in completa oscurità.

Wi-Fi Orologio Digitale con Telecamera Nascosta — Ovale

Questo elegante e compatto orologio abilmente travestimenti 1080P registratore video digitale interno. Questo orologio completamente funzionale è dotato di connettività Internet wireless integrata, dandoti la possibilità di connetterti in remoto al tuo dispositivo per guardare in salotto, cucina, garage o ufficio. Mantenere il dispositivo collegato a una presa con l’adattatore CA incluso consentirà di registrare indefinitamente. Rimuovere l’adattatore CA lo lascerà scappare dalla batteria per 3-4 ore dandoti flessibilità nella scelta di dove posizionare questo orologio moderno. Sarete in grado di memorizzare tutto il vostro tempo & data timbrato video su una scheda SD. Il facile da usare Pro iCam App per Android o iPhone consente di vedere filmati in diretta streaming in qualsiasi momento.

LM-8 Telecamera Nascosta & Bug Detector

avete visto il nostro enorme macchina fotografica della spia collezione? Ne abbiamo più di 50 e la persona media non si rende nemmeno conto che questi prodotti sono disponibili anche al pubblico.

Inoltre, sembra che ci sia una notizia a giorni alterni che descrive in dettaglio come un criminale abbia usato una telecamera nascosta in modo illegale. Spesso, coinvolgono camere d’albergo, che sono dove i viaggiatori di solito soggiornano.

Se ti sei mai preoccupato di una telecamera nascosta che ti guarda, LM-8 può trovarlo. Non importa se quella fotocamera è cablata, wireless o a batteria: LM — 8 trova ovunque si trovi la fotocamera.

Pro Registratore Vocale Alimentazione

Nulla può essere più fastidioso di essere nel mezzo di una conversazione importante e l’audio registratore acceso. Sai di cosa stiamo parlando. Quella chiamata o conversazione che è cruciale per il tuo business. Quella chiamata che non puoi mai ricreare e che si perde per sempre, tutto perché hai finito il succo sul tuo registratore vocale. Forse hai dimenticato di cambiare le batterie, o forse la chiamata è andata più a lungo di quanto avessi abbastanza energia per. In entrambi i casi, è molto fastidioso e non vorremmo che a nessuno.

il Mossad Scomparendo Penna a Inchiostro

Questo è un incredibile svolta in covert tecnologia di scrittura. Questo non è come il normale inchiostro di fuga; questo è attivato termicamente. Qualunque cosa tu scriva può essere alternata avanti e indietro tra formati visibili e non visibili tutte le volte che è necessario. È stato progettato per funzionare solo su carta bianca.

Basta scrivere la nota confidenziale su un pezzo di carta bianca, quindi utilizzare un asciugacapelli per far sparire le parole. Quindi, quando vuoi leggere ciò che è stato scritto, posiziona la carta nel congelatore e riapparirà. Un altro trucco per diminuire il rilevamento è la scrittura in un luogo che normalmente non si scrive, come sul retro o sui lati della carta. Questo inchiostro è stato progettato per funzionare solo su carta bianca.

Fossetta Blocco Bump Pistola

Fossetta Blocco Bump Pistola (aka. Dimple Pin Bump Key Gun Set) include 10 lame universali per le misure della maggior parte dei cilindri di base dimple pin con una linea di perni a destra oa sinistra.

È possibile regolare la forza ottimale degli urti e la distanza ottimale del movimento della lama.

Il successo della tecnica bump key dipende da molti fattori. Pertanto è necessario eseguire il tipo di colpi ben misurati e differenziati.

La cosiddetta tecnologia Bump Key consente a tutti l’apertura di cilindri di blocco standard nelle serrature delle porte. Il blocco non è danneggiato nel processo.

Le chiavi di urto possono essere fabbricate per tutti i cilindri standard correnti . Quindi si adattano al rispettivo tipo di cilindro di un produttore. Tutte le porte che sono dotate di questo tipo possono essere facilmente aperte con alcuni battiti leggeri.

Uzi Parabolica Ascolto Kit

Con il prezzo economicamente Uzi osservazione kit, l’ascolto non è mai stato così facile. Il kit viene fornito completo di tutto il necessario, tra cui un microfono parabolico con parabrezza, mirino monoculare, auricolare e persino un registratore di suoni digitale integrato per riprodurre ciò che hai appena sentito. Basta indicare la direzione necessaria e il suono può essere sentito a un incredibile trecento metri di distanza.

ESEMPIO Rosso Team Toolkit #1

- Lock Picks (Pocket) — Comunemente utilizzato sceglie

- Sotto la porta e con lo Strumento

- Aria compressa, Scaldamani

- Spingere il coltello / Shrum strumento

- Crash bar strumento

- Fossetta blocco pistola

- Tubolare lock picks

- Incendio/Emergenza Ascensore set di chiavi

- USB Keylogger e Hak5 Paperella di Gomma

- Hak5 LAN Tartaruga

- Ananas Nano

- LAN Toccare

- Wafer e Sventato Pick Set

- computer Portatile o Dispositivo Mobile

- HD Esterno

- Falsa Lettera di Autorizzazione / Vera Lettera di Autorizzazione

- Puntelli per forme, se utilizzando i social-engineering

- RFID Ladro/Cloner (qualcosa che è facile da nascondere — mi capita spesso di utilizzare un blocco di appunti, come quello illustrato)

- Fotocamera (o utilizzare il vostro smartphone)

ESEMPIO Rosso Team Toolkit #2

- Lock Picks (Pocket) — Common

- Lock Picks (Zaino) — Ampliato

- Sotto la porta e con lo Strumento

- Spingere il coltello / Shrum strumento

- Crash bar strumento

- Snap pistola con aghi intercambiabili

- Fossetta blocco pistola

- Tubolare lock picks

- scaldamani / Scatola Aria

- guanti in Pelle / scarpe

- Incendio/Emergenza Ascensore set di chiavi

- USB Keylogger e Hak5 Paperella di Gomma

- Hak5 LAN Tartaruga

- LAN Toccare

- Wafer e Sventato Pick Set

- computer Portatile, se necessario.

- HD Esterno

- Dannoso gocce x4 (USB, ecc)

- Punto di Accesso non autorizzato (PwnPlug, Pi, qualunque sia il vostro gusto a scelta)

- Hak5 Ananas

- 15dbi antenna Wireless (per la parte esterna, non è qualcosa che si desidera roba in una borsa all’interno)

- Nexus 7 con Nethunter, TP-Link adattatore etc.

- Puntelli per le forme se si utilizza l’ingegneria sociale

- Falsa lettera di autorizzazione (come un piano B e per testare la risposta agli incidenti) / Non dimenticare la vera lettera!

- RFID Ladro/Cloner

- Fotocamera (o utilizzare il vostro smartphone)

- Snake fotocamera (un bonus per la ricerca di oltre goccia soffitti o pavimenti)

- Multi-tool

- …

MISC Considerazioni

- Vari cavi USB (A, B, mini, micro, OTG, ecc)

- Schede SD, schede di memoria MicroSD

- Smartphone (con pezzo di orecchio se con una squadra)

- Considerare il Corpo della Fotocamera (la GoPro / ACE Telecamere)

- Extra alimentatori / batterie

- Piccola torcia elettrica (bassa lumen)

- RTFM: Squadra rossa di Campo Manuale

- …